Les sites internet représentent de nos jours, un élément indispensable, voire la vitrine qui permet d’informer et de construire l’image de toute entreprise. Cependant, ils sont généralement très sensibles en matière de sécurité et font souvent objet de piratage par les hackers. Quelles sont alors les méthodes couramment utilisées pour pirater un site ? Nous partagerons avec vous dans cet article, les méthodes courantes qu’utilisent les hackers pour pirater un site.

Plan de l'article

Injection SQL

Le langage SQL représente une requête qui donne la possibilité d’accéder, dans les bases de données, aux informations et les modifier ou les supprimer. Or, la plupart des sites reposent sur les bases de données SQL qui sont très vulnérables.

A lire également : Sécurité en ligne : Les meilleures pratiques pour protéger vos données personnelles

Les pirates exploitent donc cette faille des sites web afin de prendre contact avec les données du site recherché. En effet, ils sont capables de contourner le formulaire d’authentification au dump de la base de données pour injecter et exécuter un code. L’exécution du code leur donne la possibilité de prendre le contrôle total du site.

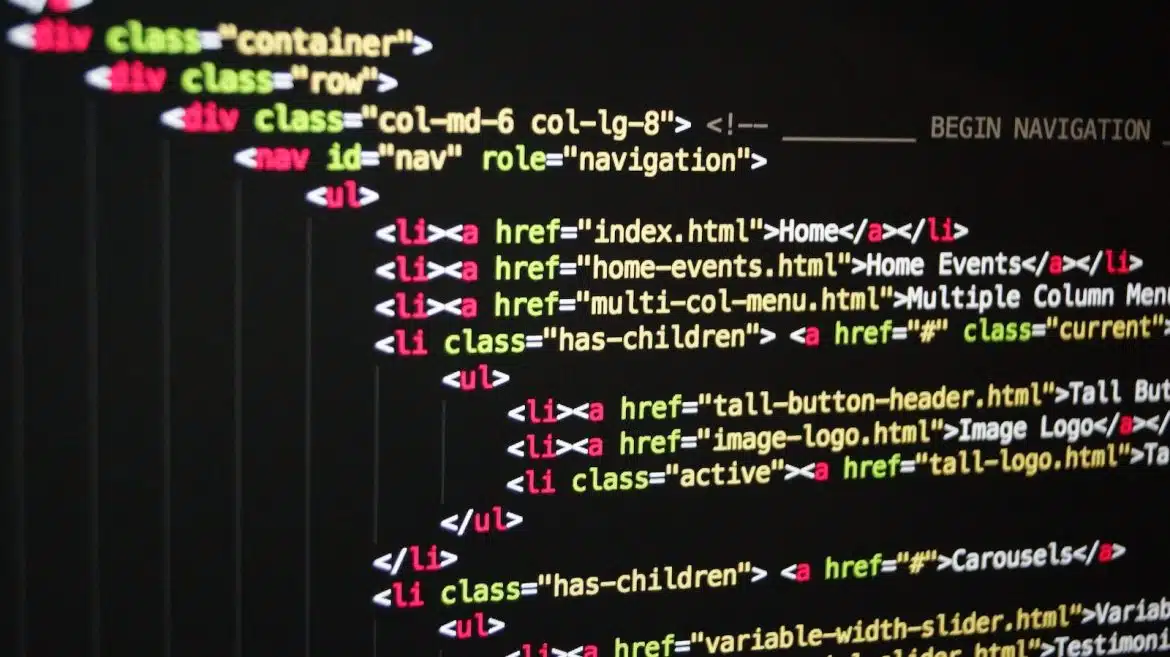

L’utilisation du code HTML

Cette méthode est également très répandue dans les systèmes de piratage de site web. Elle consiste à utiliser un navigateur pour accéder au code source du site internet.

Lire également : Protéger efficacement vos données personnelles en ligne : Guide des meilleures pratiques

Avec certains sites qui présentent des failles de sécurité, les pirates dénichent rapidement les mots de passe et les identifiants de connexion dans le code HTML. Au cas où le site est en plein développement ou comporte une protection HTML, cette méthode permet de pirater facilement ledit site.

L’hameçonnage

L’hameçonnage, encore appelé phising représente l’une des méthodes de piratage les plus utilisées par les hackers. Il s’agit d’une méthode qui consiste à se faire passer pour un tiers de confiance afin de soutirer intelligemment des informations personnelles du propriétaire du site. Avec ces données personnelles, le pirate peut accéder au site afin d’en prendre le contrôle.

Les programmes malveillants

Le ransomware ou le rançongiciel est un ensemble de programmes informatiques malveillants le plus utilisé par les pirates. C’est une stratégie en vogue, très utilisé pour chiffrer les données et demander au propriétaire de site, une rançon.

Le propriétaire du site peut accepter de payer la rançon, qui est généralement une somme importante, pour éviter la grosse perte. Toutefois, c’est un type d’attaque qui prend au moins 10 jours. Et même après avoir payé la rançon, rien ne garantit que votre site soit en sécurité.

L’utilisation de CSRF

CSRF est définie comme cross-site resquest forgery et représente un type de vulnérabilité des authentifications des sites web. L’utilisation de cette stratégie pour attaquer et pirater un site consiste à envoyer à un utilisateur authentifié, la requête MTTP.

Cette requête l’amènera à effectuer une action interne au site en utilisant ses données sans en avoir conscience. Ce qui permet aux pirates de récupérer facilement ces données afin de prendre en otage le site web.

L’utilisation des combinaisons

Certains hackers utilisent des combinaisons possibles, au moyen, des logiciels, pour dénicher le mot de passe du site. Cette méthode est plus ou moins compliquée pour les hackers. Parce que cela nécessite du temps et de plusieurs combinaisons compte tenu de la complexité du mot de passe.

Avec leurs logiciels, ils procèdent par la combinaison de tous les caractères en fonction des mots-clés ou des informations reçues sur les réseaux. Ils reprennent le même exercice jusqu’à retrouver le mot de passe pour accéder au site afin d’accomplir leur mission.